Zabbix propose plusieurs manière de superviser des URL. L’exemple ci-dessous propose d’utiliser un ‘Web Scenario’ pour la supervision d’une URL simple (ici www.google.fr).

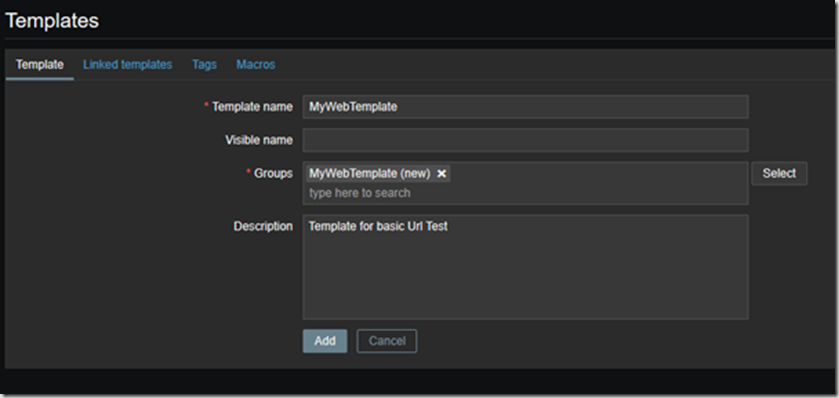

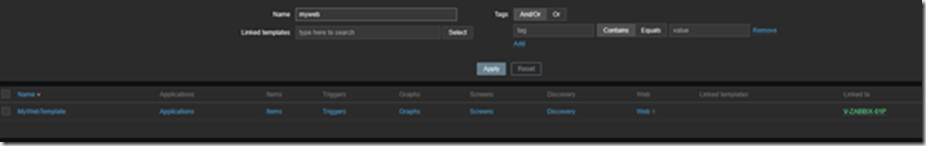

on commence par créer un template vide qui contiendra la configuration:

NB: Le nom du Host group associé est arbitraire.

Cliquer Add.

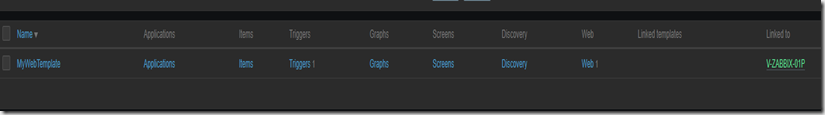

Le template vide est crée.

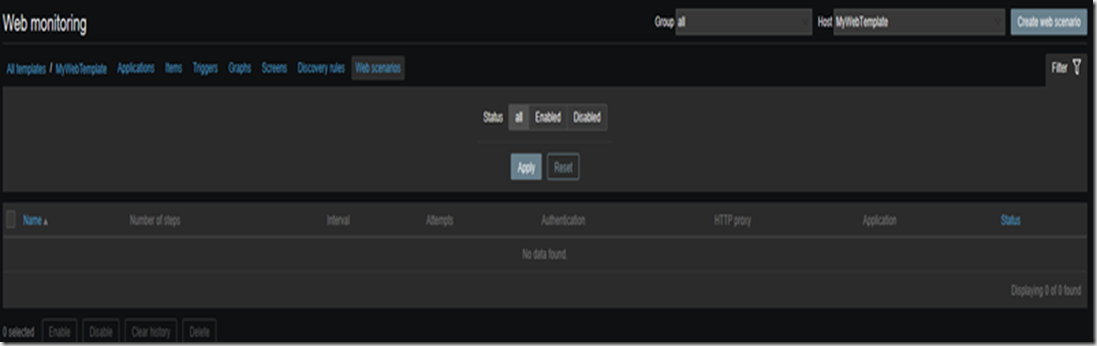

Cliquer “Create Web Scenario”

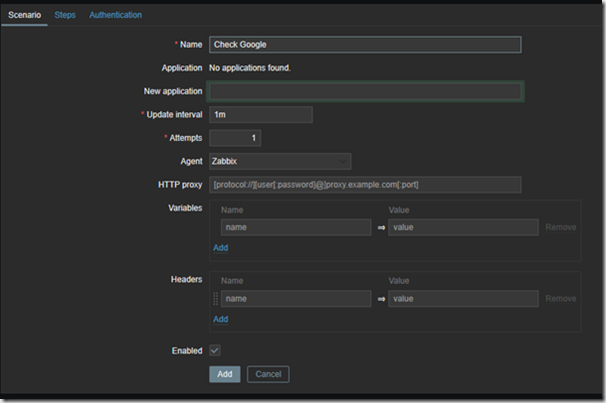

Name: Check Google

Agent: On positionne Zabbix. ce champs permet de selectionner plusieurs type de client http/navigateur.

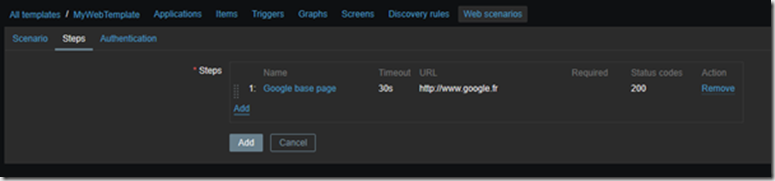

Cliquer Steps.

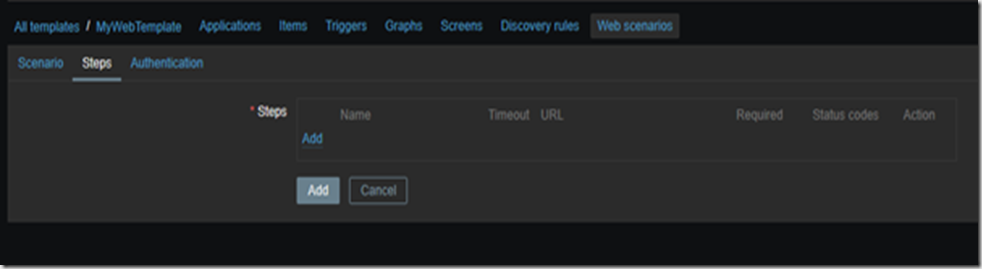

Dans la zone Steps, cliquer sur Add.

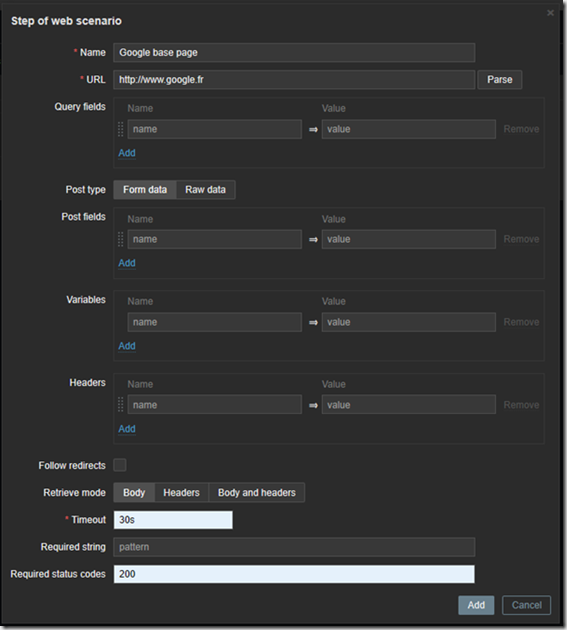

name: Google base page

URL: http://www.google.fr

Required Status codes: 200

Cliquer Add

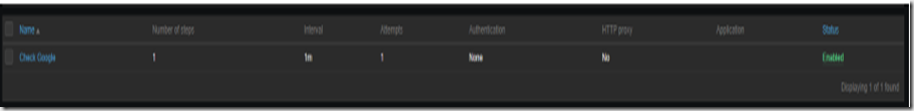

Le Web scenario est crée.

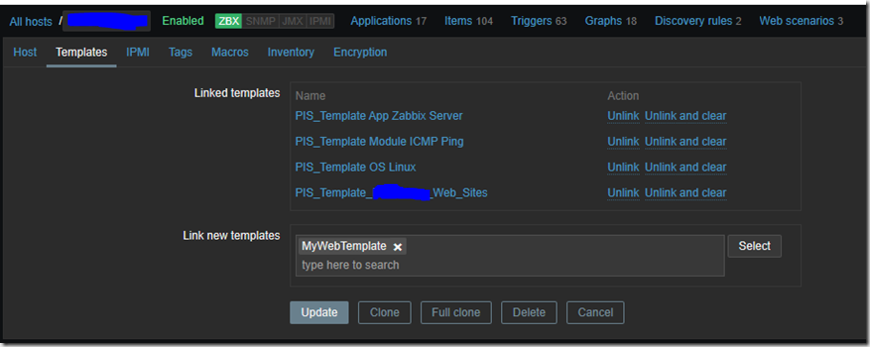

On applique (Link) le template au host devant effectuer le check de supervision.

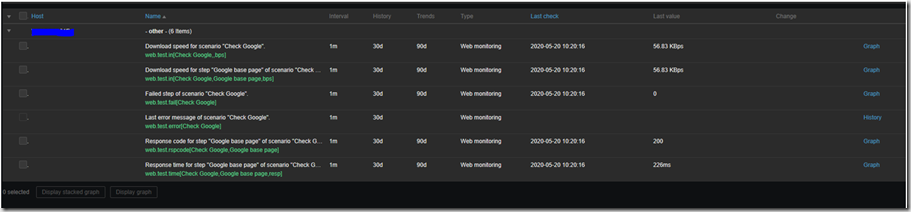

Apres quelques minutes les données remonte dans la liste des “Latest data” du host concerné. on voit ici que le code HTTP renvoyé est bien 200 (OK)

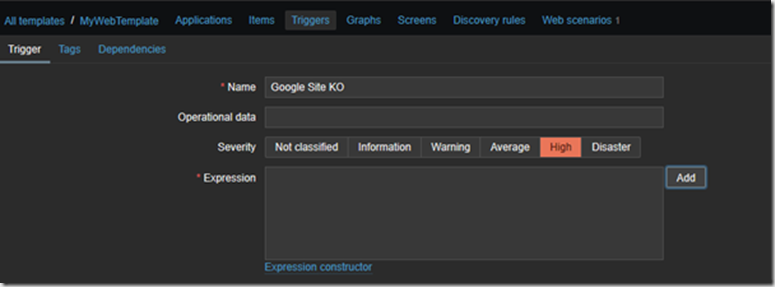

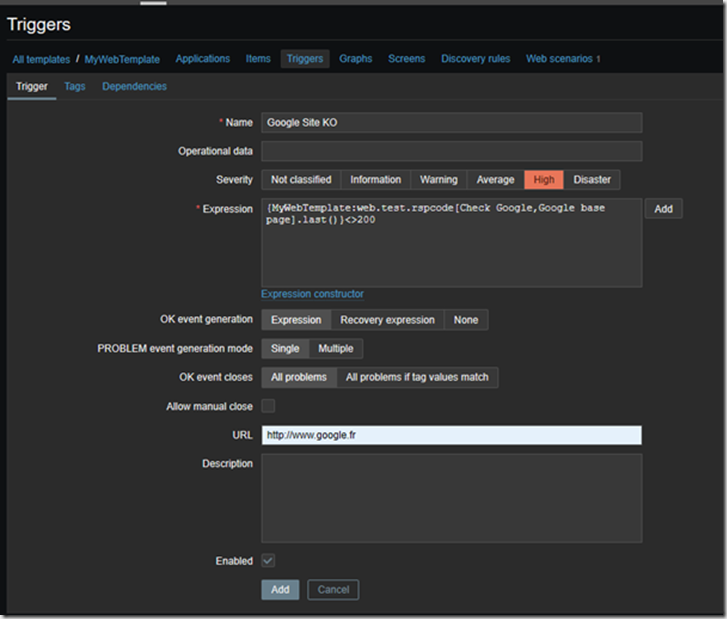

On crée a présent un trigger (alerte) en charge declencher une alerte sur le cas ou le code HTTP serait different de 200.

Dans les propriétés du template, cliquer Triggers

cliquer en haut a droite Create Trigger

Name: Google Site KO

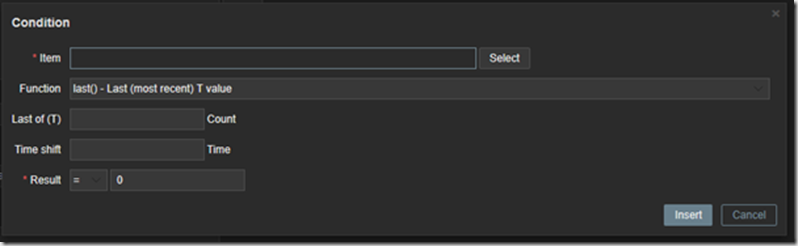

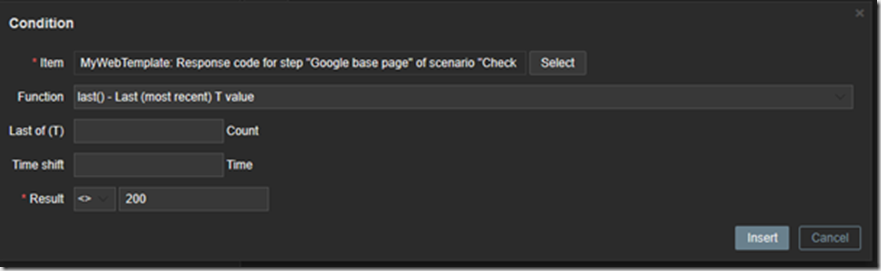

Clquer sur Add a coté de la zone Expression pour construire la condition de declenchement.

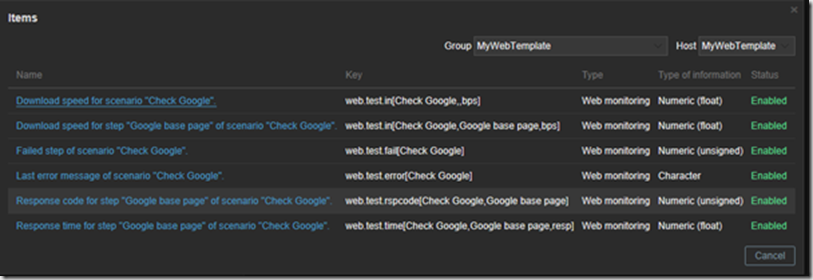

Cliquer sur Select pour aller rechercher l’item crée precedemment.

Selectionner “Response code for step “Google base page”…”

Laisser selectionné la fonction “last()”.

Result: <> 200

cliquer Insert.

A titre d’indication ajouter le nom de l’url surveillée dans le champ URL.

Cliquer Add.

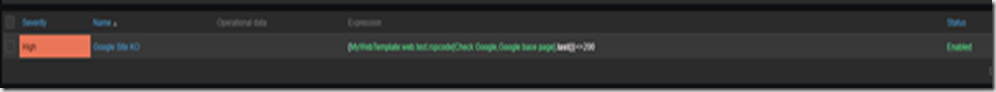

Le trigger est maintenant actif.